Meningkatkan keamanan data warehouse merupakan salah satu visi pengembangan Google Cloud. Salah satunya adalah dengan menambahkan pembaruan pada portofolio cetak biru mereka, Secure Data Warehouse Blueprint.

Sudah banyak perusahaan yang memanfaatkan kemampuan cloud untuk menganalisis data sensitif mereka. Namun, sayangnya mereka masih harus menginvestasikan banyak waktu untuk melindungi data sensitif yang tersimpan di dalam data warehouse mereka. Untuk mengatasi tantangan tersebut, Google Cloud baru saja merancang Secure Data Warehouse Blueprint yang baru.

Apa itu Secure Data Warehouse Blueprint?

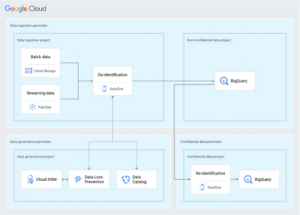

Secure Data Warehouse Blueprint menerapkan praktik keamanan terbaik untuk membantu melindungi data dan mempercepat adopsi solusi Anda. Arsitektur yang diterapkan blueprint ini tidak hanya mencakup siklus hidup data, tapi juga menggabungkan postur tata kelola dan keamanan seperti yang terlihat dalam diagram berikut:

Photo Credit: Google Cloud Blog

Komponen-komponen dalam Secure Data Warehouse Blueprint

Secure Data Warehouse Blueprint terdiri dari beberapa komponen, di antaranya:

- Area pendaratan untuk menyerap data batch atau streaming.

- Komponen data warehouse, menangani penyimpanan dan de-identifikasi data, yang nantinya dapat diidentifikasi kembali melalui proses terpisah.

- Komponen klasifikasi dan tata kelola data mengelola kunci enkripsi, template de-identifikasi, dan taksonomi klasifikasi data.

- Komponen keamanan membantu dalam deteksi, pemantauan, dan respons.

Baca juga: Meningkatkan Kecepatan dan Keamanan Cloud Deployment Anda

Memanfaatkan Secure Data Warehouse Blueprint untuk mempercepat analisis bisnis

Blueprint ini menyediakan teknik infrastructure as code (IaC) seperti mengkodifikasi infrastruktur dan mendeklarasikan lingkungan Anda sehingga tim IT dapat menganalisis kontrol dan membandingkannya dengan persyaratan perusahaan Anda untuk membuat, menerapkan, dan mengoperasikan data warehouse.

Teknik IaC juga dapat membantu menyederhanakan tinjauan peraturan dan kepatuhan yang dilakukan perusahaan Anda. Blueprint ini mendukung fleksibilitas. Anda dapat memulai inisiatif baru atau mengkonfigurasinya untuk diterapkan ke lingkungan yang ada.

Katakanlah Anda memilih untuk menggunakan jaringan dan modul logging cetak biru yang ada. Anda masih bisa menyimpan konfigurasi jaringan yang ada dan membandingkannya dengan rekomendasi blueprint untuk menyempurnakan lingkungan data warehouse Anda.

Melindungi data dengan pengaturan keamanan berlapis

Dengan menggunakan blueprint ini, Anda dapat menunjukkan kepada tim keamanan, risiko, dan kepatuhan kontrol keamanan mana yang diterapkan di lingkungan data warehouse.

Diagram berikut menunjukkan tidak hanya layanan yang digunakan dalam arsitektur, tetapi juga bagaimana layanan bekerja sama untuk membantu melindungi data Anda. Kontrol Layanan VPC membuat batasan untuk mengelompokkan layanan berdasarkan masalah fungsional. Jembatan perimeter didefinisikan untuk memungkinkan komunikasi dan untuk memantau antara perimeter

Photo Credit: Google Cloud Blog

- Perimeter tata kelola data mengontrol kunci enkripsi yang disimpan di Cloud HSM, template de-identifikasi yang digunakan oleh Cloud DLP, dan taksonomi klasifikasi data yang ditentukan dalam Data Catalog. Perimeter ini juga berfungsi sebagai lokasi pusat untuk audit logging dan monitoring.

- Perimeter penyerapan data menggunakan Dataflow untuk mengidentifikasi data Anda berdasarkan template de-identifikasi dan menyimpan data di BigQuery.

- Perimeter data rahasia mencakup kasus ketika data sensitif butuh diidentifikasi ulang. Pipeline Dataflow terpisah dibuat untuk mengirim data ke dataset BigQuery yang terisolasi pada proyek berbeda.

Photo Credit: Piqsels

Anda dapat menggunakan layanan tambahan dari blueprint Security Foundations. Blueprint tersebut menggunakan kontrol keamanan bawaan seperti Security Command Center, Cloud Logging, dan Cloud Monitoring.

Bagian pencatatan dan pemantauannya menjelaskan bagaimana Security Command Center membantu kebutuhan deteksi ancaman Anda. Di samping itu, ada Security Health Analytics, sebuah layanan bawaan dari Security Command Center yang memantau setiap proyek agar tidak terjadi kesalahan konfigurasi. Log audit dikonfigurasi secara terpusat dengan CMEK untuk membantu pemantauan akses.

Keamanan data warehouse Anda akan lebih teruji jika mendapatkan validasi dan perspektif dari luar. Untuk itu, Google Cybersecurity Action Team dan tim keamanan pihak ketiga telah meninjau kontrol serta postur keamanan yang ditetapkan oleh blueprint ini. Anda bisa mempelajari detailnya di sini. Tinjauan eksternal ini akan membantu Anda memahami bahwa penerapan praktik keamanan yang baik akan melindungi data, bahkan yang paling sensitif sekalipun.

Baca juga: Meningkatkan Efektivitas Keamanan Google Cloud Platform dengan Mute Findings

Selain Secure Data Warehouse Blueprint yang dibahas dalam artikel ini, Google Cloud juga menawarkan beragam layanan dan solusi untuk meningkatkan keamanan data Anda. Bagi Anda yang belum berlangganan solusi Google Cloud, tidak perlu khawatir. EIKON Technology siap menyediakan solusi terbaik yang dapat disesuaikan dengan kebutuhan perusahaan Anda. Silakan klik di sini untuk informasi lebih lanjut.